เกิดอะไรขึ้น

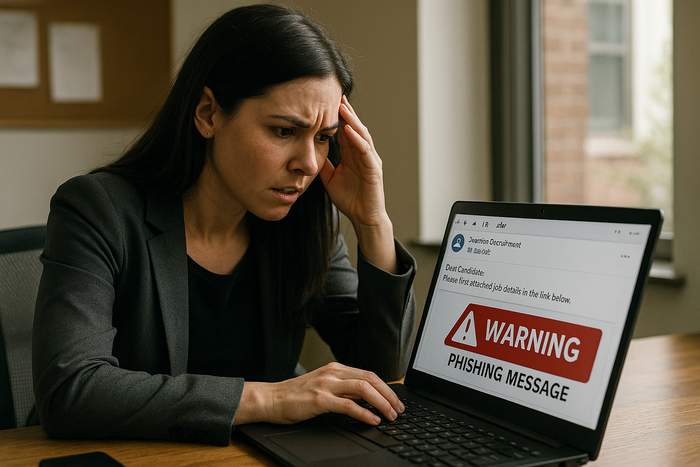

แคมเปญมัลแวร์ใหม่กำลังใช้ข้อความใน LinkedIn เป็นช่องทางในการแพร่กระจาย โดยมีเป้าหมายหลักที่ผู้หางานในหลายประเทศ ผู้โจมตีปลอมตัวเป็นนายหน้าจัดหางาน ล่อลวงผู้สมัครให้เข้าสู่ขั้นตอนการรับสมัครงานปลอม และหลอกให้ดาวน์โหลดไฟล์ที่ไม่มีความน่าเชื่อถือแต่อย่างใด เนื่องจากการสมัครงานมักทำอย่างเร่งรีบและผู้คนมักไว้วางใจแพลตฟอร์มที่คุ้นเคย วิธีการเหล่านี้จึงสามารถหลอกผู้หางานให้ตกเป็นเหยื่อได้อย่างง่ายดาย

เหยื่อจะได้รับข้อความเกี่ยวกับบทบาทที่อาจเกิดขึ้น และจะถูกนำทางผ่านแบบฟอร์มไปยังคลังไฟล์ที่โฮสต์บนบริการคลาวด์ที่เป็นที่รู้จัก การใช้แพลตฟอร์มที่คุ้นเคยทำให้แผนการทั้งหมดดูน่าเชื่อถือมากขึ้น ซึ่งเป็นจุดประสงค์หลัก เมื่อดาวน์โหลดไฟล์แล้ว ไฟล์เหล่านั้นจะแสร้งทำเป็นไม่มีอันตราย แต่จะติดตั้งส่วนประกอบที่แทรกแซงระบบ Windows

การแพร่กระจายของการติดเชื้อ

แพ็กเกจที่เป็นอันตรายประกอบด้วยไฟล์ DLL ขนาดใหญ่ผิดปกติซึ่งจะแทนที่หรือแย่งชิงส่วนประกอบของ Windows ที่แท้จริง บางเครื่องมือด้านความปลอดภัยจะข้ามการสแกนลึกของไฟล์ขนาดใหญ่มากเพื่อหลีกเลี่ยงการทำให้ระบบช้าลง และผู้โจมตีใช้ประโยชน์จากจุดนี้ จากนั้นสคริปต์แบตช์จะวางไฟล์เพิ่มเติมลงในโฟลเดอร์หนึ่ง โดยแสร้งทำเป็นว่าอยู่ในเส้นทางติดตั้งปกติของเบราว์เซอร์ และตั้งค่างานตามกำหนดเวลาด้วยชื่อที่คล้ายกับการอัปเดต เพื่อให้ทำงานอย่างเงียบๆ ในเบื้องหลัง

เพื่อหลีกเลี่ยงการกระตุ้นกลไกป้องกันบนดิสก์ แกนหลักของการโจมตีจะรันโค้ด Python ในหน่วยความจำแทนการเขียนไฟล์ payload ลงบนดิสก์ การตั้งค่าและคำแนะนำจะถูกดึงมาจากช่องบนแพลตฟอร์มการสื่อสารที่ได้รับความนิยม หลังจากนั้นข้อมูลที่ถูกขโมยจะถูกส่งไปยังเซิร์ฟเวอร์ระยะไกลผ่านช่องทางที่เข้ารหัส ข้อมูลที่ถูกดึงออกไปอาจรวมถึงข้อมูลการเข้าสู่ระบบที่บันทึกไว้ในเบราว์เซอร์ คุกกี้เซสชั่นที่สามารถหลีกเลี่ยงการตรวจสอบหลายขั้นตอนได้ ข้อมูลกระเป๋าเงินคริปโต ข้อมูลกระเป๋าเงินฮาร์ดแวร์ และโทเค็นการตรวจสอบตัวตนต่าง ๆ

เมื่อบัญชี LinkedIn ถูกบุกรุก มัลแวร์จะแพร่กระจายตัวเองโดยส่งข้อความไปยังผู้ติดต่อของเหยื่อด้วยเหยื่อล่อเดียวกัน ทำให้ขยายขอบเขตการโจมตีได้มากขึ้น กลุ่มภัยคุกคามนี้เคยถูกบันทึกไว้ก่อนหน้านี้และได้พัฒนาจากฟิชชิ่งแบบง่าย ๆ ไปเป็นชุดเครื่องมือที่ซับซ้อนมากขึ้น ซึ่งสามารถซ่อนร่องรอยและใช้การประมวลผลในหน่วยความจำได้ หน่วยงานที่เกี่ยวข้องได้เชื่อมโยงกิจกรรมล่าสุดกับกลุ่มอาชญากรรมและประเมินว่าอาจมีระบบจำนวนมากที่ได้รับผลกระทบ

ขั้นตอนปฏิบัติสำหรับผู้หางานและผู้สรรหาบุคลากร

ควรพิจารณาข้อความเกี่ยวกับการรับสมัครงานด้วยความระมัดระวัง แม้ว่าจะมาจากชื่อที่คุ้นเคยก็ตาม — บัญชีอาจถูกแฮ็กได้ ตรวจสอบโอกาสงานใดๆ ที่อยู่นอกแพลตฟอร์มโซเชียลให้แน่ใจก่อนคลิก และอย่าเปิดหรือติดตั้งไฟล์ที่นายจ้างที่อ้างตัวว่าเป็นผู้ส่งมาให้คุณดาวน์โหลดเพื่อเป็นส่วนหนึ่งของการคัดเลือกเด็ดขาด กระบวนการจ้างงานที่ถูกต้องตามกฎหมายจะไม่ขอให้ผู้สมัครดำเนินการโปรแกรมที่ไม่รู้จัก

ตรวจสอบเซสชันที่ใช้งานอยู่ในบัญชีของคุณและออกจากระบบทุกอุปกรณ์ที่ดูผิดปกติ ใช้ตัวเลือกการยืนยันตัวตนแบบหลายขั้นตอนที่แข็งแกร่ง เช่น กุญแจความปลอดภัยฮาร์ดแวร์หากเป็นไปได้ และพิจารณาใช้พาสคีย์ซอฟต์แวร์ที่แพลตฟอร์มให้บริการ หากคุณสงสัยว่าบัญชีของคุณถูกบุกรุก ให้รีเซ็ตรหัสผ่านและยกเลิกเซสชันที่ใช้งานอยู่ทั้งหมดทันทีสำหรับผู้สรรหาบุคลากร ทำให้องค์กรของคุณสามารถตรวจสอบได้ง่ายโดยไม่ต้องพึ่งพาการเปลี่ยนเส้นทางหรือลิงก์ที่สั้นลง ใช้ที่อยู่อีเมลขององค์กร ระบุผู้ติดต่อที่มีชื่อชัดเจน และเสนอวิธีการที่อิสระให้ผู้สมัครสามารถยืนยันตำแหน่งงานได้ แจ้งให้ชัดเจนในคำอธิบายตำแหน่งงานว่า จะไม่มีการขอให้ดาวน์โหลดไฟล์ใด ๆ ในระหว่างกระบวนการสรรหา และหลีกเลี่ยงการซ่อนบริการที่ปกปิดต้นกำเนิดที่แท้จริงของตำแหน่งงาน